fin.co.id - Meski diberitakan "berangsur pulih", hingga Senin (24/06/24) ini kondisi sebenarnya -baca: sejujurnya- dari PDNs (Pusat Data Nasional sementara) yg "down" semenjak Kamis 20/06/24 minggu lalu tidak ada kejelasan samasekali.

Jangankan permintaan maaf terbuka (apalagi pertanggungan jawab secara kesatria sbgm Pejabat publik di luar negeri utk mundur misalnya) sekedar menjelaskan "apa" yg sebenarnya terjadi saja tidak berani disampaikan oleh Pemerintah, dalam hal ini Kemkominfo (Kementerian Komunikasi & Infornatika) sbg pihak yg paling bertanggungjawab atas kasus di PDNs ini.

Publik menjadi bertanya2, benarkah memang terjadi Serangan Siber "ransomware" spt analisis saya kemarin yg mengemuka, sejauh manakah kerusakan yg terjadi, sampai dugaan bahwa PDNs tidak memiliki backup cadangan sehingga tidak bisa segera memulihkan sistem (jika ada backup tsb), sangat amatiran dan memalukan bila hal tsb benar2 terjadi.

Karena bila memang ada backup nya, tidak sampai 1x24 jam atau hanya beberapa jam bahkan menit saja, data yg (diserang) rusak bisa segera dipulihkan dgn fungsi DRC (Data Recovery Center) yg tersedia.

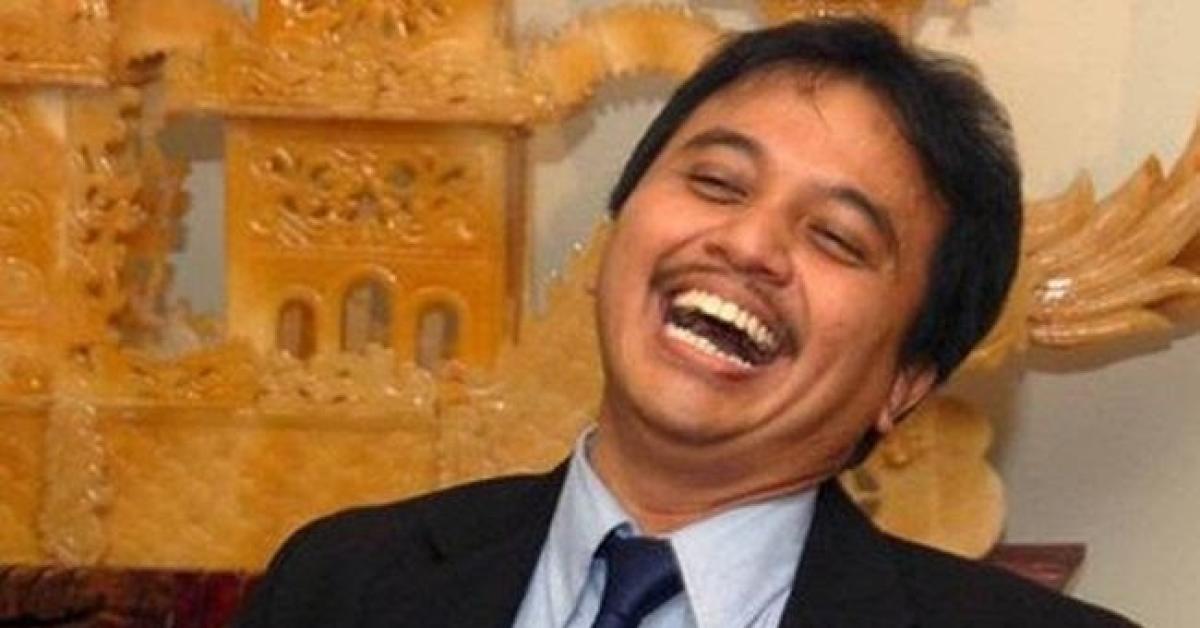

Setelah ditunggu2 lama, akhirnya baru siang hari ini (Senin, 24/06/24) bertempat di Gedung Kominfo, Kepala BSSN (Badan Siber & Sandi Negara) Hinsa Siburian mengakui bahwa PDNs tsb memang terkena Serangan Siber Malware berjenis Ransomware dari Lockbit 3.0 brandchipher (brand 3.0) yg mengenkripsi data2 yg telah diserang sehingga tidak bisa dibuka secara normal. Dijelaskan juga bahwa PDNs yg diserang bukan yg berlokasi di Jakarta/Cikarang, namun yg berada di Surabaya (?) sehingga Tim BSSN, Kemkominfo & Telkomsygma sebagai Penanggungjawab teknis PDNs tsb langsung dikirim ke Ibukota Jawatimur utk penanganan masalah tsb.

Sebagai informasi saja Lockbit 3.0 adalah kejahatan terorganisasi ransomware yg jelas memiliki motivasi uang. Menurut Palo Alto Networks, perusahaan keamanan siber, kelompok Lockbit 3.0 ini menjadi yg paling dominan secara global, termasuk di Asia Pasifik utk modus ransomware.

Tercatat mereka telah memposting 928 leak sites atau 23% dari keseluruhan serangan global. Kelompok ini juga sempat melumpuhkan sistem PT BSI (Bank Syariah Indonesia) Tbk pada Mei 2023 & mencuri data nasabah serta mempostingnya di darkweb.

Jadi LockBit ini bukanlah virus, melainkan salah satu grup peretas yg aktif sejak 2019 yg pada awalnya dikenal dengan nama "ABCD" dan merupakan grup operator ransomware. Lockbit, LockBit 2.0, dan sekarang Lockbit 3.0 merupakan Ransomware-as-a-Service (RaaS) yg tidak lain kelanjutan dari Lockbit & Lockbit 2.0. LockBit varian terbaru 3.0 ini dikenal dengan Lockbit Blackz.

Dalam dunia peretas perubahan versi atau bahkan nama group semacam ini lazim dilakukan selain menjaga eksistensi mereka, juga agar keberadaan & sistem penyerangan yg mereka gunakan tidak mudah dilacak & diketahui pihak yg diretas.

Baca Juga

Secara lebih teknis, serangan sekarang memiliki kemampuan yg mampu menyesuaikan berbagai opsi selama kompilasi & eksekusi. LockBit 3.0 menggunakan pendekatan modular & enkripsi hingga eksekusi, yg menghadirkan hambatan signifikan utk analisis & deteksi malware. LockBit sangat aktif melakukan pemerasan ganda, broker akses awal serta mereka juga beriklan di forum peretas.

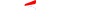

Mereka juga diketahui merekrut OrDal (orang dalam) & merekrut peretas terampil untuk menjalankan aksinya.Oleh karena itu penyelidikan & penyidikan thdp internal PDNs menurut saya perlu juga dilakukan oleh BSSN dan-atau unit Cybercrime Basrekrim Polri.

Pertanyaan yg banyak disampaikan masyarakat Mengapa pemulihannya bisa berhari2 alias kurang sat-set, kurang tas-tes bahkan terkesan Ela elo alias Plonga plongo, indikasi bahwa tidak adanya Backup system yg dikhawatirjan diatas tampaknya benar2 terjadi.

Karena menurut penjelasan dari Direktur Network & IT Solution Telkom Group Herlan Wijanarko mewakili Telkomsygma dikesempatan tsb, pelaku minta tebusan US$ 8 juta (sebikai Rp 131 miliar) utk bisa mengembalikan data2 yg ada dalam genggamannya alias penyanderaannya tsb. Sungguh "terwelu" -baca: terlalu- dalam istilah Netizen atas kekonyolan ini, serapuh inikah PDNs yg dimiliki Pemerintah

Meski disebut oleh BSSN bahwa PDNs ini masih bersifat sementara dan bukan PDN sebenarnya yg dirancang di 4 titik sbgmn sudah saya tulis sebelumnya (Batam, Cikarang, IKN & Labuan Bajo)/namun faktanya PDNs di Surabaya ini sudah "dipaksakan" bekerja utk kejar tayang menangani semua data sesuai rencana SDI (Satu Data Indonesia) dan SPBE (Sistem Pemerintahan Berbasis Elektronik).